Exemplo De Politica De Segurança Da Informação De Uma Empresa – Exemplo De Política De Segurança Da Informação De Uma Empresa é um documento essencial para qualquer organização que busca proteger seus ativos digitais. Ele define as diretrizes e procedimentos para garantir a confidencialidade, integridade e disponibilidade da informação, mitigando riscos e garantindo a segurança dos dados da empresa.

Esta política abrange todos os níveis da organização, desde funcionários e gestores até terceirizados, e define as responsabilidades de cada área em relação à segurança da informação.

A política de segurança da informação deve ser abrangente e detalhada, incluindo aspectos como acesso a sistemas, uso de dispositivos, gerenciamento de dados, backup e recuperação, segurança de redes, resposta a incidentes e monitoramento. Ela deve ser revisada e atualizada periodicamente para refletir as mudanças no ambiente de segurança e nas necessidades da empresa.

Introdução à Política de Segurança da Informação

Uma política de segurança da informação é um documento fundamental para qualquer empresa que deseja proteger seus ativos digitais. Ela define as diretrizes e procedimentos para garantir a confidencialidade, integridade e disponibilidade da informação, protegendo-a de acesso não autorizado, uso indevido, divulgação, modificação ou destruição.

A importância de uma política de segurança da informação reside na sua capacidade de minimizar riscos e proteger a empresa de diversas ameaças, como ataques cibernéticos, falhas de sistema, erros humanos e desastres naturais. Ela serve como um guia para todos os funcionários, garantindo que as práticas de segurança sejam consistentes e eficazes em toda a organização.

Objetivos Gerais da Política de Segurança da Informação

Os objetivos gerais de uma política de segurança da informação incluem:

- Proteger a confidencialidade da informação, garantindo que apenas pessoas autorizadas tenham acesso a ela.

- Manter a integridade da informação, assegurando que ela seja precisa e completa, livre de modificações não autorizadas.

- Assegurar a disponibilidade da informação, garantindo que ela esteja acessível aos usuários autorizados quando necessário.

- Cumprir as leis e regulamentações aplicáveis à proteção de dados.

- Minimizar os riscos à segurança da informação, identificando e mitigando ameaças potenciais.

- Criar um ambiente de trabalho seguro e confiável para o manuseio de informações sensíveis.

Exemplos de Riscos à Segurança da Informação

As empresas enfrentam diversos riscos à segurança da informação, incluindo:

- Ataques cibernéticos, como phishing, malware e ransomware.

- Erros humanos, como perda de dispositivos, senhas fracas e compartilhamento de informações confidenciais.

- Falhas de sistema, como erros de software, falhas de hardware e interrupções de energia.

- Desastres naturais, como incêndios, inundações e terremotos.

- Acesso não autorizado, como invasões de hackers e roubo de identidade.

Escopo da Política

A política de segurança da informação deve abranger todos os sistemas, dados e pessoas que lidam com informações sensíveis da empresa. O escopo da política deve ser claramente definido para garantir que todos os aspectos relevantes da segurança da informação sejam cobertos.

Definição do Escopo

O escopo da política deve incluir:

- Sistemas:Todos os sistemas de informação da empresa, incluindo computadores, servidores, dispositivos móveis, redes e aplicativos.

- Dados:Todas as informações confidenciais da empresa, como dados financeiros, informações de clientes, dados de funcionários e propriedade intelectual.

- Pessoas:Todos os funcionários, gestores, terceirizados e outros indivíduos que tenham acesso à informação da empresa.

Áreas de Atuação da Política

A política de segurança da informação deve abranger áreas como:

- Acesso a Sistemas:Políticas de autenticação, autorização e controle de acesso a sistemas e dados.

- Uso de Dispositivos:Políticas para o uso de dispositivos móveis, computadores pessoais e outros dispositivos no ambiente de trabalho.

- Gerenciamento de Dados:Políticas para o armazenamento, backup, recuperação e descarte de dados.

- Comunicação:Políticas para o uso de e-mail, internet e outras formas de comunicação.

- Sensibilização e Treinamento:Programas de treinamento para funcionários sobre segurança da informação.

- Gerenciamento de Riscos:Processos para identificar, avaliar e mitigar riscos à segurança da informação.

- Segurança de Redes:Políticas para proteger a rede da empresa de ataques externos.

- Segurança de Aplicativos:Políticas para proteger os aplicativos da empresa de vulnerabilidades e ataques.

- Segurança Física:Políticas para proteger as instalações da empresa de acesso não autorizado.

Aplicabilidade da Política

A política de segurança da informação deve ser aplicada a todos os níveis da organização, incluindo:

- Funcionários:Todos os funcionários devem estar cientes da política e seguir as diretrizes de segurança.

- Gestores:Os gestores são responsáveis por garantir que seus funcionários estejam cientes da política e sigam as diretrizes de segurança.

- Terceirizados:Os terceirizados que tenham acesso à informação da empresa devem assinar um acordo de confidencialidade e seguir as diretrizes de segurança.

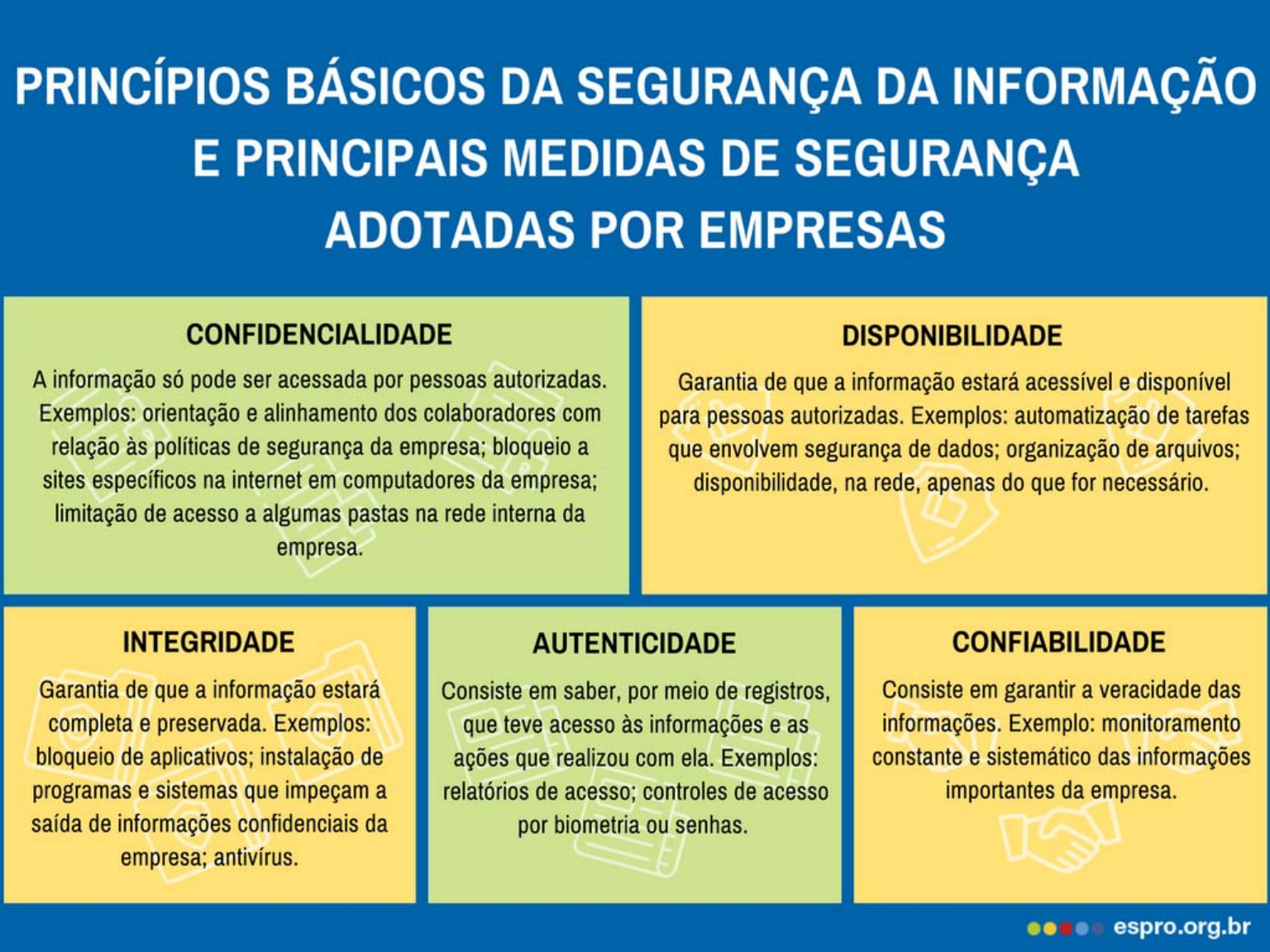

Princípios de Segurança da Informação

A política de segurança da informação deve ser baseada em princípios fundamentais que garantam a proteção da informação da empresa. Esses princípios servem como diretrizes para todas as decisões e ações relacionadas à segurança da informação.

Confidencialidade

A confidencialidade garante que a informação seja acessível apenas a pessoas autorizadas. Isso significa que a informação deve ser protegida de acesso não autorizado, uso indevido e divulgação.

- Medidas Práticas:

- Controle de acesso a sistemas e dados.

- Criptografia de dados sensíveis.

- Uso de senhas fortes e autenticação multifator.

- Treinamento de funcionários sobre confidencialidade de dados.

Integridade

A integridade garante que a informação seja precisa e completa, livre de modificações não autorizadas. Isso significa que a informação deve ser protegida de alterações, exclusões ou inserções não autorizadas.

- Medidas Práticas:

- Controle de versão de documentos e arquivos.

- Uso de assinaturas digitais e hash para verificar a integridade de arquivos.

- Monitoramento de alterações em sistemas e dados.

- Treinamento de funcionários sobre a importância da integridade de dados.

Disponibilidade

A disponibilidade garante que a informação esteja acessível aos usuários autorizados quando necessário. Isso significa que a informação deve ser protegida de interrupções, falhas e ataques que possam impedir o acesso.

- Medidas Práticas:

- Backup regular de dados e sistemas.

- Planos de recuperação de desastres.

- Monitoramento de desempenho de sistemas e redes.

- Treinamento de funcionários sobre procedimentos de recuperação de desastres.

Responsabilidades e Papéis

A política de segurança da informação deve definir as responsabilidades de cada área da empresa em relação à segurança da informação. Isso garante que todos os funcionários estejam cientes de seus papéis e responsabilidades na proteção da informação da empresa.

Definição de Responsabilidades

As responsabilidades devem ser definidas para:

- Diretoria:Definir a política de segurança da informação, garantir o cumprimento da política e fornecer recursos para a segurança da informação.

- Departamento de Tecnologia da Informação (TI):Implementar e gerenciar os controles de segurança da informação, monitorar a segurança da informação e responder a incidentes de segurança.

- Departamento de Recursos Humanos (RH):Implementar programas de treinamento de segurança da informação para funcionários, garantir que os funcionários estejam cientes da política de segurança e lidar com questões de segurança relacionadas a funcionários.

- Departamento Jurídico:Assegurar o cumprimento das leis e regulamentações aplicáveis à proteção de dados, fornecer orientação jurídica sobre questões de segurança da informação e lidar com questões legais relacionadas a incidentes de segurança.

- Todos os Funcionários:Seguir as diretrizes de segurança da informação, relatar quaisquer violações de segurança e proteger a informação da empresa.

Diagrama de Fluxo de Responsabilidades

Um diagrama de fluxo pode ser usado para ilustrar as responsabilidades de cada papel na política de segurança da informação. O diagrama deve mostrar o fluxo de informações e responsabilidades entre os diferentes papéis.

[Diagrama de fluxo representando as responsabilidades de cada papel na política de segurança da informação. O diagrama deve mostrar o fluxo de informações e responsabilidades entre os diferentes papéis.]

Funções e Responsabilidades Específicas

A política de segurança da informação deve detalhar as funções e responsabilidades específicas de cada cargo em relação à política. Por exemplo, o administrador de sistemas deve ser responsável por:

- Implementar e gerenciar os controles de acesso a sistemas e dados.

- Monitorar a segurança dos sistemas e redes.

- Responder a incidentes de segurança relacionados a sistemas.

Sensibilização e Treinamento: Exemplo De Politica De Segurança Da Informação De Uma Empresa

A empresa deve promover a conscientização sobre segurança da informação e fornecer treinamento adequado aos funcionários para garantir que eles estejam cientes da política de segurança e capazes de seguir as diretrizes de segurança.

Promoção da Conscientização

A empresa pode promover a conscientização sobre segurança da informação por meio de:

- Campanhas de conscientização:Distribuição de materiais informativos, apresentações e eventos para promover a conscientização sobre segurança da informação.

- E-mails e newsletters:Envio de e-mails e newsletters regulares com dicas de segurança e informações sobre as últimas ameaças.

- Painéis informativos:Publicação de informações sobre segurança da informação em painéis informativos em áreas comuns.

- Treinamento online:Fornecimento de treinamento online sobre segurança da informação.

Programa de Treinamento

A empresa deve criar um programa de treinamento para funcionários sobre a política de segurança da informação. O programa de treinamento deve:

- Abordar os princípios da política:Explicar os princípios de confidencialidade, integridade e disponibilidade.

- Descrever os riscos à segurança da informação:Apresentar os diferentes tipos de riscos à segurança da informação e como evitá-los.

- Definir as responsabilidades dos funcionários:Explicar as responsabilidades dos funcionários em relação à segurança da informação.

- Fornecer treinamento prático:Fornecer treinamento prático sobre como usar as ferramentas e procedimentos de segurança da informação.

Adaptação do Treinamento

O treinamento deve ser adaptado para diferentes níveis de conhecimento. Por exemplo, o treinamento para novos funcionários deve ser mais abrangente do que o treinamento para funcionários experientes.

- Treinamento para Novos Funcionários:Abordar os princípios básicos da segurança da informação, as responsabilidades dos funcionários e as diretrizes de segurança da empresa.

- Treinamento para Funcionários Experientes:Abordar tópicos mais avançados, como gerenciamento de riscos, resposta a incidentes e melhores práticas de segurança.

- Treinamento para Gestores:Abordar as responsabilidades dos gestores em relação à segurança da informação, como garantir o cumprimento da política de segurança e fornecer treinamento aos seus funcionários.

Gerenciamento de Riscos

A empresa deve ter um processo para identificar, avaliar e mitigar riscos à segurança da informação. Esse processo garante que a empresa esteja preparada para lidar com as ameaças potenciais à segurança da informação.

Identificação e Avaliação de Riscos

A empresa deve identificar os riscos à segurança da informação e avaliar a probabilidade e o impacto de cada risco. A identificação e avaliação de riscos podem ser realizadas por meio de:

- Análise de vulnerabilidades:Identificar as vulnerabilidades nos sistemas e dados da empresa.

- Análise de ameaças:Identificar as ameaças potenciais à segurança da informação, como ataques cibernéticos, erros humanos e desastres naturais.

- Avaliação de impacto:Avaliar o impacto de cada risco à segurança da informação, como perda de dados, interrupção de negócios e danos à reputação.

Medidas de Mitigação

Para cada risco identificado, a empresa deve implementar medidas de mitigação para reduzir a probabilidade e o impacto do risco. As medidas de mitigação podem incluir:

- Controles de acesso:Restrições de acesso a sistemas e dados.

- Criptografia:Codificação de dados sensíveis.

- Backup e recuperação de dados:Cópias de segurança regulares de dados e sistemas.

- Antivírus e anti-malware:Software para proteger contra vírus e malware.

- Firewalls:Barreiras de segurança para proteger a rede da empresa.

- Sensibilização e treinamento:Treinamento para funcionários sobre segurança da informação.

Tabela de Riscos

A empresa pode criar uma tabela para registrar os principais riscos, as medidas de controle e os responsáveis por cada ação. A tabela deve incluir:

| Risco | Probabilidade | Impacto | Medidas de Controle | Responsável |

|---|---|---|---|---|

| Ataque de phishing | Alto | Alto | Treinamento de funcionários sobre phishing, filtros de e-mail, autenticação multifator | Departamento de TI |

| Ataque de malware | Alto | Alto | Antivírus, software anti-malware, atualização regular de software | Departamento de TI |

| Erro humano | Alto | Médio | Treinamento de funcionários sobre segurança da informação, políticas de acesso a sistemas | Departamento de RH |

| Falha de sistema | Médio | Alto | Backup regular de dados, planos de recuperação de desastres | Departamento de TI |

| Desastre natural | Baixo | Alto | Planos de recuperação de desastres, backup de dados em local remoto | Departamento de TI |

Segurança de Sistemas e Dados

A empresa deve implementar medidas de segurança para proteger seus sistemas de informação e dados de acesso não autorizado, uso indevido, divulgação, modificação ou destruição.

Medidas de Segurança para Sistemas

As medidas de segurança para sistemas de informação incluem:

- Firewalls:Barreiras de segurança que protegem a rede da empresa de ataques externos.

- Antivírus:Software que detecta e remove vírus e malware.

- Criptografia:Codificação de dados sensíveis para torná-los ilegíveis para pessoas não autorizadas.

- Atualização regular de software:Corrigir vulnerabilidades de segurança e bugs.

- Monitoramento de sistemas:Monitorar o desempenho dos sistemas e detectar atividades suspeitas.

Arquitetura de Segurança da Rede

Um diagrama pode ser usado para representar a arquitetura de segurança da rede da empresa. O diagrama deve mostrar os diferentes componentes de segurança, como firewalls, antivírus e sistemas de detecção de intrusão.

[Diagrama representando a arquitetura de segurança da rede da empresa. O diagrama deve mostrar os diferentes componentes de segurança, como firewalls, antivírus e sistemas de detecção de intrusão.]

Backup e Recuperação de Dados

A empresa deve ter políticas de backup e recuperação de dados em caso de falhas de sistema ou desastres naturais. As políticas de backup devem incluir:

- Frequência de backup:Definir a frequência com que os dados devem ser copiados.

- Local de armazenamento:Definir onde os backups devem ser armazenados.

- Tempo de retenção:Definir por quanto tempo os backups devem ser mantidos.

- Teste de recuperação:Testar regularmente os procedimentos de recuperação de dados.